Керберос - это протокол аутентификации, который широко используется в сетевых системах для обеспечения безопасности. Он часто используется в Active Directory, службе каталогов, разработанной Microsoft, для управления и аутентификации пользователей и компьютеров в сети.

Установка и настройка Kerberos в Active Directory может быть сложной задачей, но с помощью этого руководства вы сможете освоить основы и настроить систему безопасности своей сети. Настройка Kerberos в Active Directory требует приемлемых базовых знаний о сетевых протоколах и управлении службами каталогов, поэтому перед тем, как начать, обязательно ознакомьтесь с основами Active Directory.

В этом руководстве будут описаны основные шаги по установке и настройке Kerberos в Active Directory. Мы рассмотрим создание службы аутентификации Kerberos, настройку основных политик безопасности и проверку функциональности. Знание этих основных концепций и процедур позволит вам эффективно защитить свою сеть от атак и несанкционированного доступа.

Далее, мы рассмотрим каждый шаг в подробностях, предоставив вам все необходимые инструкции и рекомендации для успешной установки и настройки Kerberos в Active Directory. Взглянем на настройку самой службы аутентификации, установку ключевых долгосрочных ключей и настройку политик безопасности, а также обсудим проверку работоспособности системы после завершения всех шагов.

Установка Kerberos в Active Directory

Для настройки Kerberos в Active Directory необходимо выполнить следующие шаги:

- Установить службу Active Directory Domain Services (AD DS) на сервере.

- Настроить Active Directory Domain Services (AD DS) в режиме Kerberos. Для этого необходимо выполнить следующие действия:

- Запустить утилиту "ADSI Edit".

- Открыть "Configuration" > "Services" > "Windows NT" > "Directory Service".

- Выбрать свойство "Security Package" и внести изменения для использования Kerberos.

- Перезапустить службу Active Directory Domain Services (AD DS).

- Создать ключ шифрования Kerberos. Для этого необходимо выполнить следующие действия:

- Открыть командную строку с привилегиями администратора.

- Выполнить команду "ktpass" с указанием имени службы, имени пользователя, имени сервера и пароля.

- Скопировать сгенерированный ключ шифрования.

- Настроить клиентские компьютеры для использования Kerberos. Для этого необходимо выполнить следующие действия:

- На каждом клиентском компьютере необходимо выполнить команду "ksetup" с указанием имени службы и ключа шифрования.

- Перезагрузить компьютеры.

После выполнения всех указанных выше шагов Kerberos будет успешно установлен и настроен в Active Directory.

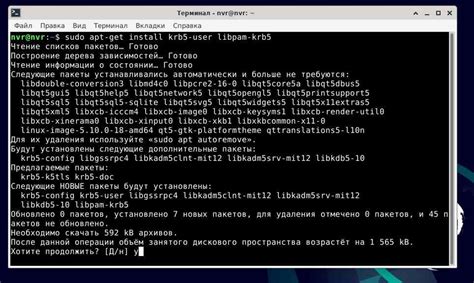

Шаг 1. Установка пакета Kerberos

Перед началом установки пакета Kerberos убедитесь, что ваш сервер Active Directory настроен и работает правильно.

Для установки пакета Kerberos выполните следующие действия:

- Откройте сервер Active Directory и войдите под административной учетной записью.

- Запустите Установщик Windows и выберите пакет Kerberos для установки.

- Запустите процесс установки, следуя указаниям мастера установки.

- Выберите папку для установки пакета Kerberos и нажмите "Далее".

- Подтвердите начало установки, нажав на кнопку "Установить".

- Дождитесь завершения установки пакета Kerberos.

После установки пакета Kerberos необходимо настроить его параметры и добавить необходимые службы и ключи.

В данном руководстве мы описали первый шаг по установке пакета Kerberos. Переходите к следующему шагу, чтобы продолжить настройку и использование Kerberos в Active Directory.

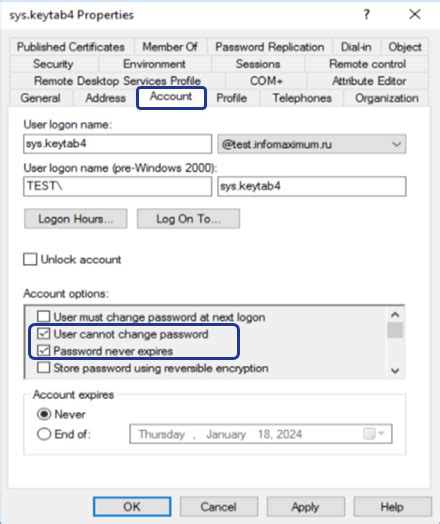

Шаг 2. Создание служебного пользователя Kerberos

Вторым шагом в настройке Kerberos в Active Directory является создание служебного пользователя Kerberos.

Служебный пользователь Kerberos необходим для аутентификации и авторизации клиентов, подключающихся к службам, защищенным Kerberos. Этот пользователь будет использоваться для создания и управления ключами шифрования и учетными записями служб, зарегистрированными в Kerberos.

Создание служебного пользователя Kerberos можно выполнить следующими шагами:

- Откройте "Панель управления" и перейдите в "Учетные записи пользователей".

- Нажмите "Создание учетной записи", чтобы начать процесс создания нового пользователя.

- Укажите желаемое имя для нового служебного пользователя Kerberos.

- Установите пароль для служебного пользователя.

- Выберите права доступа и привилегии для нового пользователя в соответствии с требованиями вашей организации.

- Нажмите "Создать" для завершения процесса создания служебного пользователя.

После создания служебного пользователя Kerberos необходимо настроить его в системе, чтобы обеспечить корректную работу Kerberos. Это включает в себя настройку прав доступа, установку ключей шифрования, регистрацию служб и другие действия, необходимые для функционирования Kerberos.

На данном этапе настройки Kerberos в Active Directory служебный пользователь Kerberos успешно создан и готов к использованию.

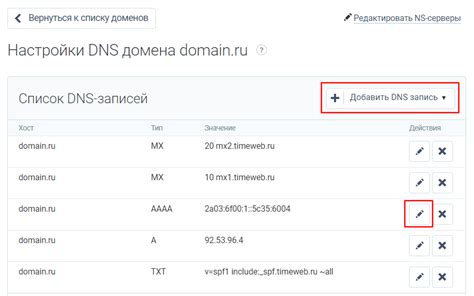

Шаг 3. Настройка DNS-записей для Kerberos

Для работы Kerberos в Active Directory необходимо правильно настроить DNS-записи. DNS-записи позволяют клиентам и серверам общаться друг с другом и определить, где находится контроллер домена и служба Kerberos.

В этом разделе мы рассмотрим, как создать необходимые DNS-записи в Active Directory.

- Откройте консоль управления DNS на контроллере домена.

- Создайте новую зону для вашего домена, если она еще не создана.

- Создайте рекурсивную (NS) запись для вашего домена. Введите имя сервера и IP-адрес контроллера домена.

- Создайте перенаправление (CNAME) запись для службы Kerberos. Введите имя клиента Kerberos и имя сервера Kerberos в качестве значения.

- Создайте сервис (SRV) запись для службы Kerberos. Укажите имя и порт сервера Kerberos, а также имя вашего домена.

- Создайте сервис (SRV) запись для службы Kerberos на контроллере домена. Укажите имя и порт сервера Kerberos, а также имя вашего домена.

После создания всех необходимых DNS-записей, перезагрузите контроллер домена и клиентские компьютеры, чтобы изменения вступили в силу.

Теперь настройка DNS-записей для Kerberos завершена, и вы можете продолжить настройку Kerberos в Active Directory.

Шаг 4. Конфигурация Kerberos на контроллере домена

После установки и настройки службы Active Directory вам необходимо настроить Kerberos на контроллере домена. Для этого выполните следующие шаги:

Откройте «Утилита администрирования сервера»

Откройте «Утилита администрирования сервера», щелкнув правой кнопкой мыши по значку «Пуск», выбрав пункт «Утилиты администрирования» и далее «Утилита администрирования сервера».

Выберите соответствующий сервер

В левой панели утилиты найдите ваш контроллер домена, щелкните правой кнопкой мыши и выберите пункт «Свойства».

Откройте вкладку «Kerberos»

В открывшемся окне свойств сервера выберите вкладку «Kerberos».

Настройте параметры Kerberos

В настройках Kerberos укажите следующие параметры:

- Максимальный срок действия билета: задайте значение в соответствии со своими требованиями безопасности. Обычно рекомендуется установить значение около 10 часов.

- Максимальное количество продлений билета: установите значение около 10, чтобы предотвратить злоумышленникам продление билета несколько раз.

- Максимальное количество тикетов: установите значение около 10000, чтобы предотвратить злоумышленникам получение слишком большого количества билетов.

Примените изменения

После того как вы настроили параметры Kerberos, нажмите кнопку «ОК», чтобы сохранить и применить изменения.

После настройки Kerberos на контроллере домена ваша Active Directory будет готова к использованию Kerberos для аутентификации и авторизации пользователей.

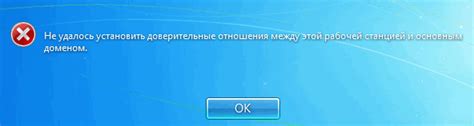

Шаг 5. Проверка функциональности Kerberos

После завершения настройки Kerberos в Active Directory необходимо проверить его функциональность. Для этого можно использовать следующие методы проверки:

- Использование команды kinit

- Проверка целостности TGT (Ticket Granting Ticket)

- Проверка целостности служебного принципала (Service Principal)

- Проверка функциональности Kerberos в приложении

Команда kinit позволяет инициировать аутентификацию Kerberos пользователя. Для проверки функциональности Kerberos выполните следующую команду:

kinit your_username

Для проверки целостности TGT необходимо выполнить следующую команду:

klist

В результате выполнения команды вы должны увидеть информацию о текущем TGT, включая время истечения его срока действия.

Для проверки целостности служебного принципала выполните следующую команду:

klist -s

В результате выполнения команды вы должны увидеть информацию о текущем служебном принципале, включая время истечения его срока действия.

Для полной проверки функциональности Kerberos необходимо протестировать его работу в конкретном приложении, которое поддерживает аутентификацию Kerberos. Для этого вам потребуется учетная запись, которая может быть аутентифицирована через Kerberos.

Откройте приложение и введите данные учетной записи, которую вы хотите использовать для проверки. Если все прошло успешно, вы должны быть автоматически аутентифицированы через Kerberos.

Если все вышеперечисленные шаги прошли успешно, значит настройка Kerberos в Active Directory выполнена корректно и функциональность Kerberos работает должным образом.